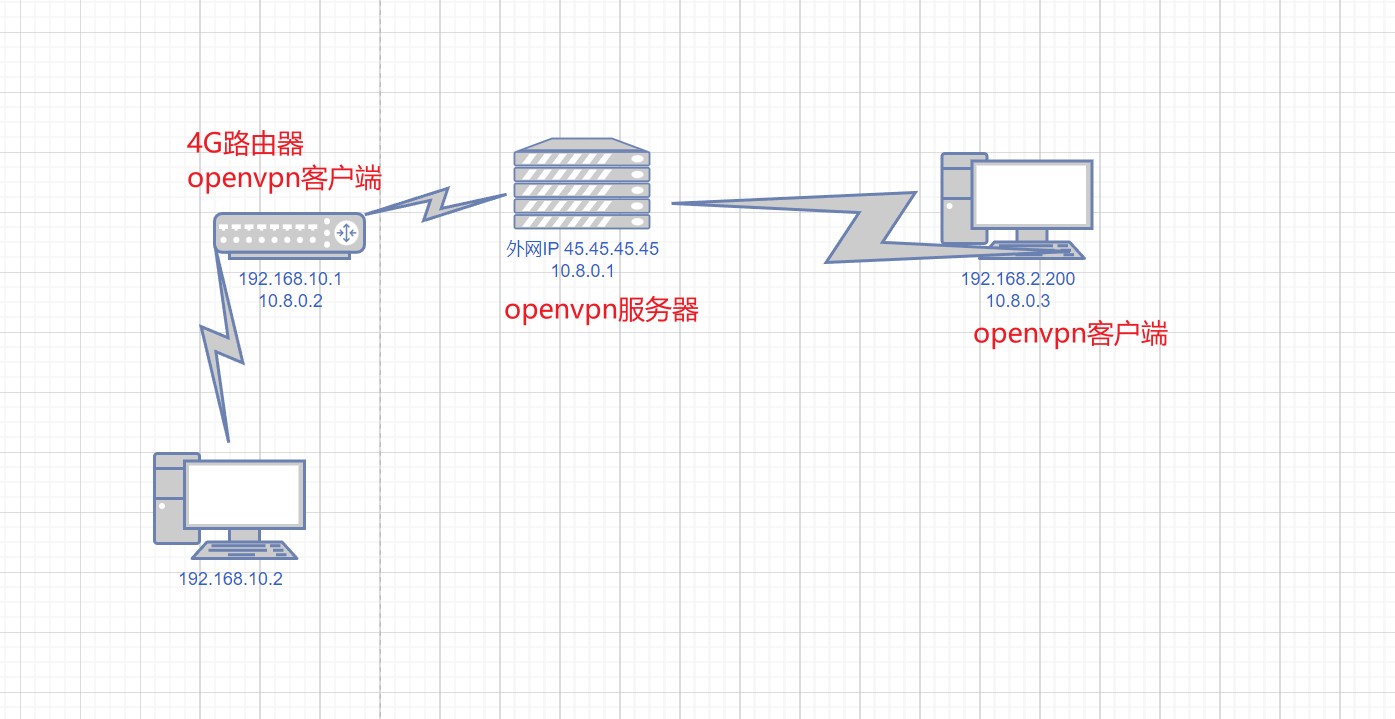

服务器配置如下: (尝试 push route ,不成功,openvpn 官网的教程也看了一些,不是特别理解) local server

port 1194

proto udp

dev tun

ca ca.crt

cert server.crt

key server.key

dh dh.pem

auth SHA256

tls-crypt tc.key

topology subnet

server 10.8.0.0 255.255.255.0

push "block-ipv6"

push "ifconfig-ipv6 fddd:1194:1194:1194::2/64 fddd:1194:1194:1194::1"

ifconfig-pool-persist ipp.txt

push "dhcp-option DNS 8.8.8.8"

push "dhcp-option DNS 8.8.4.4" push "block-outside-dns"

#push "route 192.168.2.0 255.255.255.0"

keepalive 10 120

cipher AES-128-GCM

user nobody

group nogroup

persist-key

persist-tun

verb 3

crl-verify crl.pem

explicit-exit-notify

client-to-client

#client-config-dir /etc/openvpn/ccd

#route 192.168.2.0 255.255.255.0

这是一个专为移动设备优化的页面(即为了让你能够在 Google 搜索结果里秒开这个页面),如果你希望参与 V2EX 社区的讨论,你可以继续到 V2EX 上打开本讨论主题的完整版本。

V2EX 是创意工作者们的社区,是一个分享自己正在做的有趣事物、交流想法,可以遇见新朋友甚至新机会的地方。

V2EX is a community of developers, designers and creative people.