V2EX › 宽带症候群

为什么在 mihomo 中配置所有直连使用阿里云/腾讯云加密 DNS 还会在 ipleak.net 看到运营商呢?

MoRanjiang · 164 天前 · 3353 次点击这是一个创建于 164 天前的主题,其中的信息可能已经有所发展或是发生改变。

前几天被拿着一条我完全没印象的域名访问记录找上门了,导致错过了 blibili world 抢票。

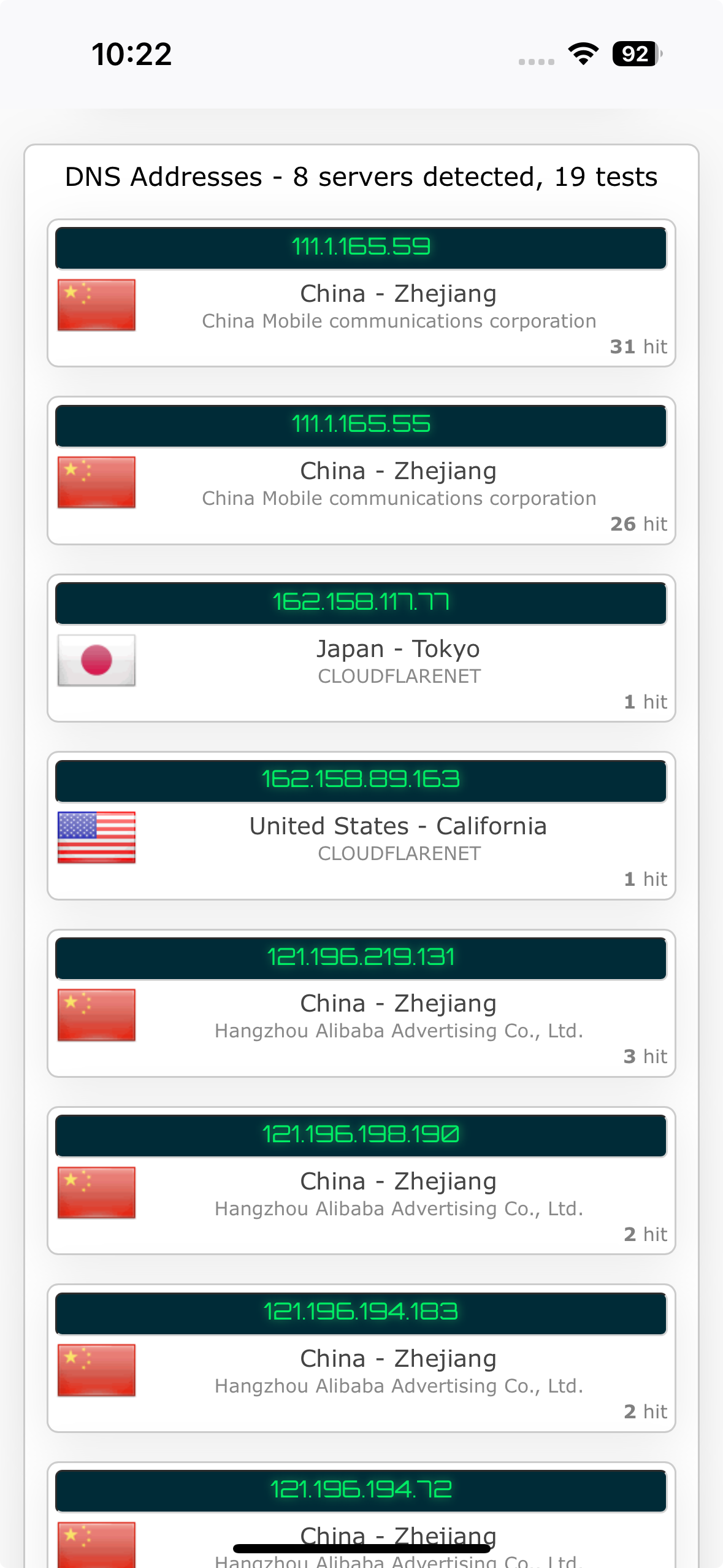

因为是域名,所以怀疑是 DNS 泄露被记录造成的,于是开始研究 DNS 配置,目前的配置在使用代理时是没有问题的,都是节点所在地的 DNS 服务器,但是直连完全看不到阿里和腾讯,全是运营商。

dns:

enable: true

cache-algorithm: arc

prefer-h3: true

use-hosts: true

# 启用 respect-rules ,让 DNS 查询遵循路由规则

respect-rules: false

listen: 0.0.0.0:53

ipv6: true

# 用于解析下方国内加密 DNS

default-nameserver:

- tls://223.5.5.5

- tls://1.12.12.12

- tls://[2400:3200::1]

- tls://[2400:3200:baba::1]

# 用于解析代理服务器的域名

proxy-server-nameserver:

- https://dns.alidns.com/dns-query#h3=true

- https://dns.alidns.com/dns-query

- https://doh.pub/dns-query

# 用于解析直连流量的域名

direct-nameserver:

- https://dns.alidns.com/dns-query#h3=true

- https://dns.alidns.com/dns-query

- https://doh.pub/dns-query

# 用于解析国内域名的 DNS

nameserver-policy:

# 国内域名 - 使用国内 DNS (阿里 DNS 、DNSPod )

"geosite:cn":

- https://dns.alidns.com/dns-query#h3=true

- https://dns.alidns.com/dns-query

- https://doh.pub/dns-query

# 其他域名 - 使用代理服务器的 DNS

nameserver:

- quic://1.1.1.1

- quic://1.1.1.1#Proxy

- tls://8.8.8.8

- tls://8.8.8.8#Proxy

- tls://1.1.1.1

- tls://1.1.1.1#Proxy

direct-nameserver-follow-policy: true # 让直连流量也遵循 nameserver-policy 规则

enhanced-mode: fake-ip

fake-ip-range: 198.18.0.1/16

fake-ip-filter:

- "www.miwifi.com"

- "*.lan"

- localhost.ptlogin2.qq.com

- "*.msftconnecttest.com"

- "*.msftncsi.com"

- "*.srv.nintendo.net"

- "*.stun.playstation.net"

- xbox.*.microsoft.com

- "*.xboxlive.com"

- speedtest.cros.wr.pvp.net

- "*.logon.battlenet.com.cn"

- "*.logon.battle.net"

- "*.blzstatic.cn"

- "*.homekit.home.arpa"

- "*._tcp.local"

- "*._udp.local"

- stun.*.*

- stun.*.*.*

- time.*.com

- time.*.gov

- time.*.edu.cn

- time.*.apple.com

- time-ios.apple.com

- ntp.*.com

- ntp1.*.com

- ntp2.*.com

- ntp3.*.com

- ntp4.*.com

- ntp5.*.com

- ntp6.*.com

- ntp7.*.com

- "*.time.edu.cn"

- "*.ntp.org.cn"

- "*.music.163.com"

- "*.126.net"

# - "*.mcdn.bilivideo.cn"

1

Kinnice 164 天前

sni 了解一下

|

2

olive1223 164 天前 via Android

mosdns 防泄漏可以保证这里没有中国的 dns

|

3

sleepm 164 天前 可能阿里 dns 在电信机房有机器

|

4

momooc 164 天前 > 前几天被拿着一条我完全没印象的域名访问记录找上门了,导致错过了 blibili world 抢票。

什么意思? 被谁找上门? 要想不泄露,clash 上游 dns 就自建 国内域名/IP => 国内 dns 未知域名 => 国外 dns |

5

lns103 163 天前 只要 DNS 支持 ECS 并正确汇报就会向权威服务器泄漏运营商,除非你不介意拿到其它地区/运营商 CDN 的 IP ,可以自己修改 ECS 地址。

根本不需要 DNS 泄漏,现在的运营商都部署了 DPI 设备,只要直连就能从 TLS 的 sni 里读到域名 |

6

MYDB 163 天前 via iPhone

找上门?不良林看多了?防护的再好,只要你瞎评瞎传,该找到你还是能找到你的

换句话说,全部流量都转发到国外,全部 dns 都走加密,这种上网习惯就是带有防御性的,更好定向监控 |

7

icy37785 163 天前 via iPhone

dns 泄漏这种民科概念,在 v2 不应该有土壤才对呀。

|

8

daisyfloor 163 天前

IP 分流规则

|

9

SenLief 163 天前

dns 泄露就是个无厘头的概念,dns 处理的根本不是泄露,而是污染。

|

10

yianing 163 天前

mihomo 配置的 dns 是 mihomo 用的,有做 dns 拦截或者在设备上设置 dns 指向 mihomo 吗?

|

11

Mar5 163 天前

这么怕泄漏就全局吧。

|

12

YDCHYD 162 天前 via iPhone

你用着运营商光猫,高强度在手机上使用国内大型 app ,最后在一个实名制境外论坛聊天讨论 dns 泄漏

感觉挺抽象的 |

13

383394544 160 天前

元兇是 geoip, cn ,只要取消這條規則就可以防泄露,然而我試過之後覺得沒必要為了杞人憂天的泄露問題而犧牲上網體驗,還是改回去了。

|